آموزش

قابلیت استوری تلگرام بهصورت عمومی منتشر شد؛ چگونه از آن استفاده کنیم؟

کمتر از یک ماه پیش، قابلیت استوری در تلگرام معرفی شد، اما در ابتدا فقط برای کاربران سرویس پولی پریمیوم در دسترس قرار گر…

دوشنبه, 23 مرداد 1402

معرفی بهترین آنتی ویروس های رایگان کامپیوتر 2023

وقتی یک کامپیوتر جدید خریداری میکنید، یکی از اولین کارهایی که باید انجام دهید، نصب یک نرمافزار آنتیویروس قدرتمند است…

یکشنبه, 22 مرداد 1402

چگونه میتوانیم آهنگ پیشواز همراه اول را حذف کنیم؟

در این مقاله، روشهایی برای سریع لغو آهنگ پیشواز به شما آموزش داده میشود. همراه اول سرویس آوای انتظار یا آهنگ پیشواز ر…

چهارشنبه, 18 مرداد 1402

شناسایی پروتئینی جدید که میتواند با سرطان مبارزه کند

محققان دانشگاه بریتیش کلمبیا با موفقیت پروتئین جدیدی را شناسایی کردهاند که به پیشرفت باکتریهای دهان در سایر نقاط بدن …

پنجشنبه, 05 مرداد 1402

متخصصان امنیت: هکرها با روشی به نام GhostTouch گوشیها را از راه دور هک میکنند

هکرها دائما روشهای نوینی را برای دسترسی به گوشی شما کشف میکنند. ما شاهد گزارشهای فراوانی در مورد هک گوشیهای همراه ب…

جمعه, 29 اردیبهشت 1402

چگونه میزان سلامت باتری آیپد را مشاهده کنیم

اگر به دنبال راهکارهای حفظ سلامت باتری آیپد خود هستید یا با کاهش کارایی و ماندگاری باتری آیپدتان مواجه شدهاید، میتوان…

پنجشنبه, 07 اردیبهشت 1402

چگونه در ChatGPT ثبت نام کنیم؟

برای استفاده رایگان از ChatGPTt به وب سایت OpenAI رفته و روی دکمه Try ChatGPT کلیک کنید. گزینه Try را در بالای وب سایت …

پنجشنبه, 31 فروردین 1402

نحوه استفاده از chatGPT چگونه است؟

هوش مصنوعی ChatGPT یک ربات چت مبتنی بر هوش مصنوعی است که بر اساس GPT-3.5 و توسط OpenAI توسعه پیدا کرده است. این هوش مصن…

پنجشنبه, 31 فروردین 1402

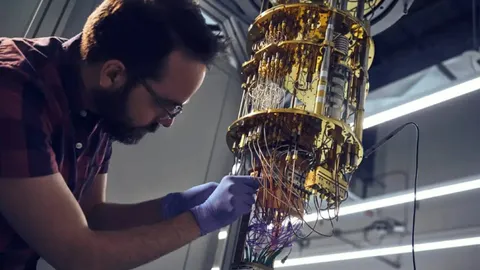

رایانش کوانتومی سرعت رشد هوش مصنوعی را بهشدت افزایش میدهد

رایانش کوانتومی میتواند منجر به افزایش سرعت رشد هوش مصنوعی شود که این موضوع هم خطرناک و هم جذاب است.

یکشنبه, 27 فروردین 1402

چگونه مشکلات باتری گوشیهای اندرویدی را رفع کنیم؟

بروز ایراد برای باتری دستگاههای مبتنی بر اندروید میتواند بسیار دردساز باشد و حتی استفاده روزمره از آن را هم به چالش ج…

پنجشنبه, 24 فروردین 1402